การโจมตีจาก Ransomware กำลังเพิ่มมูลค่าความเสียหายขึ้นอย่างรวดเร็ว

Ransomware เจาะเข้าองค์กรได้อย่างไรและทำงานอย่างไร?

เมื่อ Ransomware แทรกซึมเข้าไปในองค์กรได้แล้วจะทำการรันซอฟต์แวร์ผู้ร้าย (การรันนี้มีศัพท์เฉพาะเรียกว่า“payload”) บนเครื่องที่ติดเชื้อเข้าไปแล้วซึ่งผู้ใช้นั้นมีสิทธิเข้าใช้ – ทำให้สามารถเข้าถึงข้อมูลของผู้ใช้ มัลแวร์นั้นอาจใช้ประโยชน์จากช่องโหว่ในระบบปฏิบัติการและแอปพลิเคชันบนเครื่องหรือบนเครือข่ายทำการเจาะแทรกซึมและแพร่กระจายออกไปทั่วทั้งองค์กร เมื่อกระบวนการเริ่มต้น Ransomware จะเข้ารหัสข้อมูลของไฟล์ประเภทที่มันรู้จักอย่างรวดเร็วที่สุดเท่าที่จะทำได้ก่อนที่องค์กรจะตรวจพบ เมื่อไฟล์ถูกเข้ารหัสโดย Ransomware ไฟล์เหล่านั้นจะถูกจับเป็นตัวประกัน ผู้ใช้ต้องจ่ายค่าไถ่ก่อนที่จะสามารถเข้าถึงไฟล์เหล่านั้นได้อีกครั้ง มิฉะนั้นข้อมูลจะสูญหายตลอดไป โดยจะมีการส่งโน๊ตเรียกค่าไถ่ให้สัญญาว่าจะส่งมอบกุญแจถอดรหัสข้อมูลให้คุณหลังจากได้รับการชำระเงินค่าไถ่แล้ว แต่ไม่มีการรับประกันใด ๆ ว่าจะให้กุญแจถอดรหัสจริง ภายใต้สถานการณ์เช่นนี้วิธีสุดท้ายในการกู้คืนข้อมูลอาจเป็นการกู้คืนจากสำเนาสำรองก่อนหน้าที่จะถูกโจมตี

Ransomware มีการพัฒนาอย่างต่อเนื่องและความเสี่ยงตอนนี้ก้าวไปไกลกว่าการเข้ารหัสข้อมูล โดย Doxing (การขโมยข้อมูลและทำให้ข้อมูลนั้นเป็นสาธารณะ) กำลังกลายเป็นภัยคุกคามที่น่ากลัวและยังมี Ransomware บางตัวที่รู้จักกันดีว่าสามารถเข้าไปแก้ไขข้อมูลได้อีกด้วย

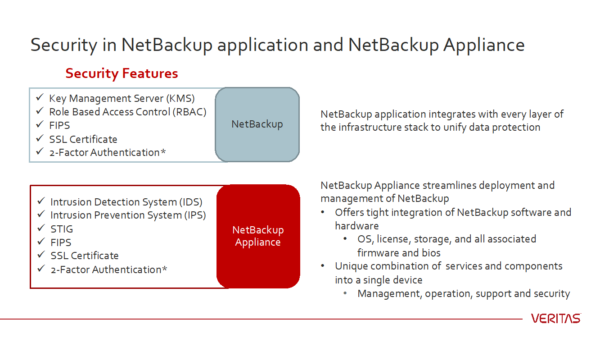

เหตุผลที่ NETBACKUP APPLIANCE เป็นแนวทางที่ดีที่สุดในการป้องกันภัยจาก Ransomware ?

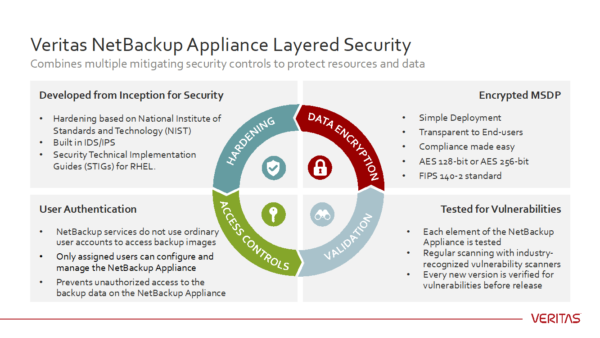

แตกต่างจากผลิตภัณฑ์สำรองข้อมูลอื่น ๆ NetBackup Services ไม่มีการใช้บัญชีผู้ใช้ทั่วไป (Ordinary User Accounts) เพื่อเข้าถึงสำเนาสำรอง (Backup Images) NetBackup Services รันภายใต้ Non-interactive Accounts และมีความปลอดภัยอย่างแท้จริง เนื่องจากบัญชีประเภทนี้ไม่ได้ใช้เพื่อตรวจสอบอีเมลหรือการเข้าถึงเว็บไซต์ภายนอก โดยมีการให้บริการ Sandbox ในระดับ Application Layer ด้วย

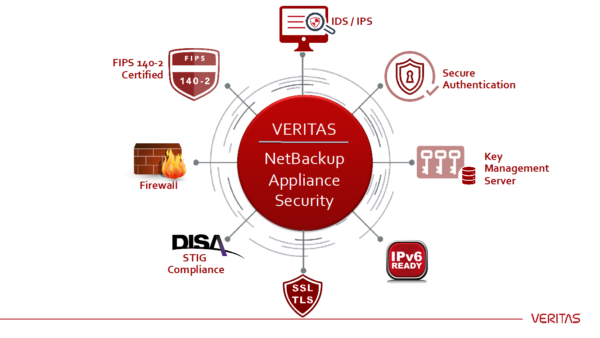

NetBackUp Appliance มีความสามารถในการเข้ารหัสข้อมูล เมื่อคุณเข้ารหัสข้อมูลคุณสามารถปกป้องจากการเข้าถึงที่ไม่ได้รับอนุญาต ทุกคนที่พยายามเข้าถึงข้อมูลจะต้องมีกุญแจถอดรหัสที่คุณสร้างขึ้น NetBackup Appliance รองรับมาตรฐาน FIPS 140-2 Federal Information Processing Standard (FIPS) เป็นมาตรฐานและแนวทางสำหรับการประมวลผลข้อมูลที่พัฒนาโดย สถาบันมาตรฐานและเทคโนโลยีแห่งชาติ (National Institute of Standards and Technology : NIST) และได้รับอนุมัติจากกระทรวงพาณิชย์ของสหรัฐอเมริกาว่าเป็นข้อกำหนดสำหรับรัฐบาลกลางด้านความมั่นคงปลอดภัยทางไซเบอร์ (Cybersecurity) และการทำงานร่วมกัน (Interoperability)

แต่ละองค์ประกอบหลักของ Appliance ได้แก่ระบบปฏิบัติการ Linux และแอพพลิเคชั่น NetBackup ที่เป็นตัวหลัก (Core) ได้รับการทดสอบหาช่องโหว่โดยใช้ทั้งการทดสอบตามมาตรฐานอุตสาหกรรมและผลิตภัณฑ์ด้านความมั่นคงปลอดภัยที่ก้าวหน้ามาทดสอบ มาตรการเหล่านี้ช่วยให้มั่นใจได้ว่าจะมีโอกาสเสี่ยงน้อยที่สุดจากผู้ร้ายที่เข้าถึงโดยไม่ได้รับอนุญาตและเป็นผลให้ข้อมูลสูญหาย ถูกแก้ไขดัดแปลงหรือถูกโจรกรรม ซอฟต์แวร์และฮาร์ดแวร์ของ NetBackup Appliance รุ่นใหม่ทุกรุ่นล้วนได้รับการทดสอบหาช่องโหว่ (verified for vulnerabilities) แล้วทั้งสิ้น

Veritas ให้คำแนะนำด้านความมั่นคงปลอดภัย (Security Guide) โดยอธิบายคุณลักษณะ (Features) ของระบบความมั่นคงปลอดภัยที่ทำงานอยู่ใน NetBackup Appliance 3.1 ได้แก่:

- ระบบการการยืนยันตัวตนและระบบการตรวจสอบสิทธิของผู้ใช้ (User authentication/authorization)

- ระบบป้องกันและตรวจจับการบุกรุก (Intrusion Prevention and Intrusion Detection Systems)

- ระบบความมั่นคงปลอดภัยของระบบปฏิบัติการ (Operating system security)

- ระบบรักษาความถูกต้องสมบูรณ์และความมั่นคงปลอดภัยของข้อมูล (Data Integrity and security)

- ระบบความมั่นคงปลอดภัยของ Web, network, Call home และ IPMI (Web, network, Call home, and IPMI security)

#YIPINTSOI #VERITAS